Merhaba. Bu yazımda L3 Switch üzerinden routing işlemi yaparak VLAN’lar arası haberleşme işlemini anlatacağım.

Bir sonraki yazımda ise; VLAN üzerinde bulunan cihazları Fortigate üzerinden internete çıkarma işlemini anlatacağım.

Öncelikle şunu belirtmek istiyorum. Bu yapı çok kullanılan bir yapı değil! Fakat kesinlikle kullanılmaz böyle bir yapı olamaz denen bir yapı da değil. Routing işlemlerini direkt L3 Switch üzerinden yapmak güvenlik açısından çok iyi bir yapı değildir. Fakat yapının eksilerini artılarını görmek açısından güzel olacaktır.

Routing işlemimizi Fortigate üzerinden de yapabilirdik. Fortigate üzerinden routing yapısını “Fortigate ile Routing Topoloji Çalışması (2)” yazımda anlatacağım.

Söz verdiğim gibi anlatım yapıldı 🙂 Fortigate ile Routing ile ilgili yazıma buradan ulaşabilirsiniz.

Şuan anlatacağım Topolojiye ait senaryoyu şu şekilde düşünebiliriz.

Satış Departmanı (VLAN 10) ve Muhasebe Departmanı (VLAN 11) olan bir şirket düşünelim. Ve bu departmanların ayrı VLAN’larda olacağı, birbirleri ile haberleşebileceği ve Fortigate üzerinden internete çıkacağı bir senaryo düşünelim.

Not: Yapı GNS3 üzerinde yapılandırılmıştır. GNS3 üzerinde image nasıl eklenir ? yazımı buradan okuyabilirsiniz. Yazı anlatımında cihazların nasıl eklendiği vs ayrıca anlatılmayacaktır.

Yapı üzerinde bulunan cihazlar;

- Omurga Switch (Cisco L3 Switch)

- Kenar Switch (Cisco L2 Switch )

- Client Makineler (Ubuntu, WinServer, VPCs (GNS3 Clientler)

- Fortigate Firewall

Yapılacak işlemler sırasıyla şu şekildedir;

- VLAN’lar oluşturulacak ve VLAN’lara IP’ler atanacak.

- INTERFACE’ler VLAN’lara atanacak.

- Routing Enable edilecek.

- Cihazların Haberleşmesinin Kontrolü

1. VLAN’lar Oluşturulacak ve VLAN’lara IP’ler Atanacak

Cisco SW üzerinde show vlan komutu ile Vlan’ları listedik. Default olarak bütün Portların default VLAN’a atandığını görebiliriz. Biz SW üzerinde yapacağımız işlemler ile VLAN 10, VLAN 20 ve VLAN 100 isimli VLAN’ları oluşturacağız. Daha sonra ise bu VLAN’lara IP atama işlemlerini gerçekleştireceğiz.

Cisco Switch VLAN Oluşturma

Aşağıdaki komutlar ile VLAN’larımızı oluşturacağız.

enable

conf t (configure terminal kısaltılmış halidir)

Vlan 10,11,12,13,14,100 (Fazla VLAN oluşturulması kafanızı karışmasın. 10, 11 ve 100 VLAN’ını baz alacağız)

exit

show vlan

VLAN’lara IP ATAMA

Aşağıdaki komutlar ile VLAN 10’a 192.168.10.1 IP’sini atamasını gerçekleştirdik.

Aynı işlemleri VLAN 11 ve VLAN 100 içinde gerçekleştireceğiz. ( Yukarıdaki topolojiye göre; VLAN 11 için 192.168.11.1 , VLAN 100 için 192.168.3.1 ataması gerçekleştirdik)

Not: VLAN 100’e 192.168.3.1 IP ataması yapmam kafanızı karıştırmasın.

2. INTERFACE’ler VLAN’lara Atanacak

Aşağıdaki resimde görüldüğü üzere Interface’ler (Ports) default olarak hepsi default VLAN altında gelmektedir. Şimdi yukarıda paylaşmış olduğum ilk Topoloji resmine göre VLAN’lara Interface ataması gerçekleştireceğiz.

Kırmızı çerçeveler ile , hangi VLAN’ı hangi Interface’e atayacağımızı belirttim.

Aşağııdaki işlemleri VLAN 10 için gerçekleştirdim. 11 ve 100 VLAN’ları için de aynı şekilde işlemleri gerçekleştirdim.

Not: VLAN Ataması gerçekleştirken aynı zamanda access yapılandırması yapmamız gerekecek. Bunu için Switch mode access komutunu çalıştırmalıyız.

conf t

interface gigabitEthernet 0/0

Switch mode access

Switch access vlan 10

no shutdown

end

show vlan komutunu tekrar çalıştırdığımda Interface’lerin belirlediğimiz VLAN’lara atanmış olduğunu göreceğiz.

3. Routing Enable Edilecek

VLAN’ları oluşturduk. VLAN’lara IP Atama işlemlerimiz gerçekleştirdik. Fakat cihazların kendi aralarında haberleşmeleri için routing işleminin enable edilmesi gerekiyor.

Cisco routing enable işlemini şu şekilde gerçekleştiriyoruz.

conf t

ip routing

4. Cihazların Haberleşmesinin Kontrolü Yapılacak

Routing işlemini de gerçekleştirdikten sonra iç network’te bulunan cihazların birbiri ile haberleşmesine (ping) bakabiliriz.

Bunun için ilk olarak cihazlara ip ataması gerçekleştireceğiz. Ben GNS3 üzerinde (az memory tüketmesinden dolayı) VPCs cihaz yerleştirmiştim. Topoloji üzerinde görebilirsiniz.

Siz isterseniz. WinXP, Win10 ile yapılandırabilirsiniz.

Cihazlarımızı eklediğimizi varsayıyorum.

Cihazımız hangi VLAN’da ise ona göre bir IP ataması gerçekleştirmelisiniz. Ben Erdinc isimli PC’me 192.168.10.10 (VLAN 10’da olduğundan dolayı) IP’sini atadım. Tabii ki gateway vermeyi unutmamalıyız. Gateway’imiz 1. adımda VLAN’lara verdiğimiz IP’ler olmalıdır.

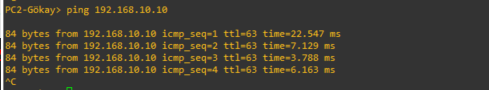

Aynı işlemleri VLAN11’de bulunan Gökay isimli PC üzerinde 192.168.11.10 IP’sini atayarak gerçekleştirdim.

IP’lerimizi ve Gatewaylerimizi belirledikten sonra cihazlarımızın birbirleri ile haberleşip haberleşmediğini kontrol edebiliriz.

Erdinc PC’sinden (192.168.10.10), Gökay PC’sine (192.168.11.10) ping atacağız.

Aynı işlemi Gökay PC’den Erdinc PC’ye göre gerçekleştiriyoruz.

Ayrı departmanlarda bulunan kullanıcıların birbiri ile haberleştiğini, L3 Backbone (Omurga) Switch üzerinden Route edildiğini gördük.

Bir sonraki yazımda bu client’lerin Fortigate FW üzerinden internete çıkma işlemini anlatacağım.

Ayrıca Fortigate üzerinden Vlanlar arası haberleşme ile ilgili yazıma da buradan ulaşabilirsiniz.

Bir sonraki yazıda görüşmek üzere.

Makalelerimden ilk siz haberdar olmak istiyorsanız. Mail aboneliği kısmından abone olabilirsiniz.

Veya TELEGRAM Duyuru Kanalıma Katılabilirsiniz.

Sağlıklı ve Güvenli Günler Dilerim.

Bir yanıt yazın